机器学习算法在网络安全中的实践

本文将深入探讨机器学习算法在网络安全领域的应用实践,包括基本概念、常见算法及其应用案例,从而帮助程序员更好地理解和应用这一领域的技术。">

序言

网络安全一直是信息技术领域的重要议题,随着互联网和大数据的快速发展,网络安全问题愈发突出。而机器学习算法的应用在网络安全中日益广泛,能够帮助网络安全人员更好地应对各种安全威胁。本文将深入探讨机器学习算法在网络安全中的实际应用,帮助程序员更好地理解和应用这一领域的技术。

机器学习算法概述

机器学习算法是一种人工智能的分支,通过对数据的学习和分析,使计算机能够自动获取知识和经验,并不断改善和优化执行任务的性能。机器学习算法已经在图像识别、自然语言处理、推荐系统等领域取得了巨大成功,而在网络安全领域的应用也备受关注。

本文目录

本文将分为以下几个部分进行讨论:

机器学习在网络安全中的基本概念

常见的机器学习算法及其在网络安全中的应用

实际案例分析

结语

接下来我们将依次深入探讨这些内容。

机器学习在网络安全中的基本概念

在介绍机器学习算法在网络安全中的实践应用之前,首先需要了解一些基本的概念。

数据驱动的网络安全

传统的网络安全解决方案主要依赖于事先构建的规则库和特征库来检测和防御攻击,然而随着网络环境的复杂性不断增加,传统的方法逐渐显露出一些局限性。而数据驱动的网络安全正是利用机器学习算法对海量的网络数据进行学习和分析,发现其中的模式和规律,从而识别和应对各种安全威胁。

特征工程

在机器学习算法中,特征工程是非常重要的一步,它涉及到对原始数据进行处理和特征提取,以便于算法更好地理解和学习数据。在网络安全领域,特征工程包括对网络流量数据、日志数据等进行特征提取,以便于机器学习算法对恶意行为进行分类和预测。

常见的机器学习算法及其在网络安全中的应用

接下来我们将介绍一些常见的机器学习算法,以及它们在网络安全中的具体应用。

支持向量机(SVM)

支持向量机是一种经典的监督学习算法,它通过寻找一个最优超平面来实现数据的分类。在网络安全领域,SVM常用于恶意软件检测、入侵检测等任务。

示例代码

创建SVM分类器

训练模型

随机森林(Random Forest)

随机森林是一种集成学习方法,通过多个决策树的组合来进行分类或回归。在网络安全中,随机森林常用于检测网络异常行为、DDoS攻击等。

示例代码

创建随机森林分类器

训练模型

更多算法介绍)

实际案例分析

在本节中,我们将通过一个实际的案例来展示机器学习算法在网络安全中的应用。

案例名称:DDoS攻击检测

案例介绍)

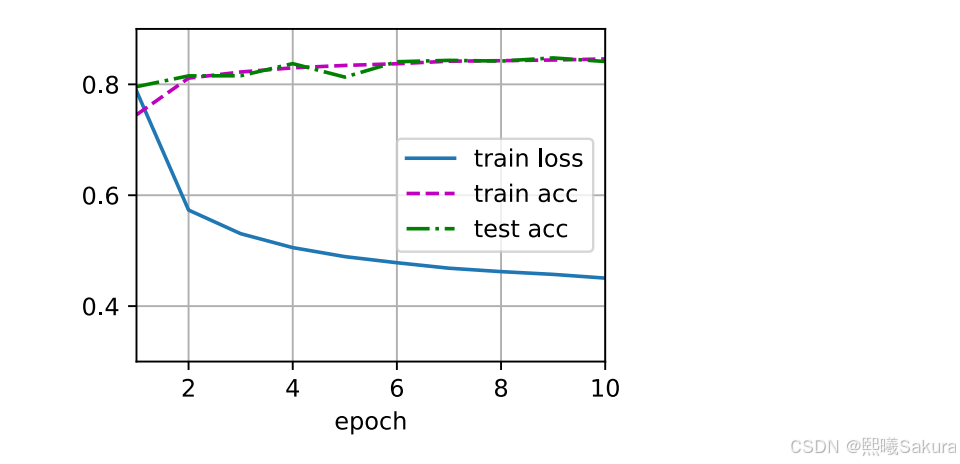

我们使用了机器学习算法中的随机森林方法对网络流量数据进行训练和分类,最终成功检测出大规模的DDoS攻击并实现了实时防御。

示例代码

训练模型

预测

结语

通过本文的介绍,我们了解了机器学习算法在网络安全领域的基本概念、常见算法和实际应用案例。希望本文能帮助程序员更好地理解和应用机器学习技术,提高网络安全防御能力。

相关技术标签

机器学习、网络安全、数据驱动安全、特征工程、支持向量机、随机森林、案例分析

喜欢的朋友记得点赞、收藏、关注哦!!!